🆗 Autenticación

Descargo

Nuestras recomendaciones se basan en nuestra experiencia, reviews e información recabada de distintas fuentes. No tenemos ningún tipo de relación o afiliación con los desarrolladores de las soluciones listadas.

Literatura recomendada

Si deseas aprender más sobre la importancia de la autenticación, te recomendamos leer esta guía de INCIBE.

❌ Evita estos métodos de autenticación

| Método de autenticación | Nivel de seguridad |

|---|---|

| Autenticación de un solo factor (1FA) | Esta forma de autenticación debe evitarse y preferirse la autenticación de dos factores (2FA) o de múltiples factores (MFA). |

| Autenticación basada en preguntas de seguridad | Una persona con habilidades en ingeniería social podría obtener información sobre tus preguntas de seguridad con mediana facilidad (el nombre de tu perro, el número de tu casa, etc.) |

| Autenticación basada en cookies | Si de por sí las cookies son una tecnología poco amigable con la privacidad y datos personales, a ello debes sumar el hecho de que terceras personas podrían acceder a dichas cookies y consecuentemente a tu cuenta (y a tus datos personales). |

| Autenticación basada en correo electrónico | Si tu cuenta de correo ha sido comprometida por un incidente de seguridad, esta forma de autenticación permitirá a terceras personas acceder a tus cuentas. Hoy el día el phishing es una de las principales amenazas a esta forma de autenticación. |

| Autenticación de doble factor basada en SMS | Si bien la 2FA es recomendable, no todas sus variantes lo son. Los mensajes SMS pueden ser interceptados si no existen mecanismos, por ejemplo, de cifrado de comunicaciones o si tu prestador de servicios sufre un incidente de seguridad. El smishing y el SMS swaping constituyen amenazas serias a esta forma de autenticación. |

✅ Prefiere estos métodos de autenticación

| Método de autenticación | Nivel de seguridad |

|---|---|

| Autenticación de dos factores (2FA) | Utiliza un método de autenticación que incluya una combinación de los siguientes criterios: (i) algo que sabes, (ii) algo que tienes y (iii) algo que eres. |

| Autenticación de múltiples factores (MFA) | Similar a la anterior, pero haciendo uso de más factores. |

| Autenticación biométrica | Si bien este método es más seguro que el uso de mecanismos de autenticación 1FA, ten en cuenta que algunos de tus rasgos biométricos podrían ser almacenados por terceras personas (un proveedor de servicios o terceros con fines maliciosos). Además, esta forma de autenticación debiese usarse como recurso de ultima ratio por los prestadores de servicios y entidades públicas y privadas en razón del principio de minimización. Si existe otra forma menos invasiva para autenticarte, evita la autenticación biométrica. |

❌ Evita estas soluciones de autenticación

| Herramienta | Nivel de privacidad y seguridad |

|---|---|

| Google Authenticator | Calificación EReview |

| Microsoft Authenticator | Calificación EReview |

| Authy | Calificación EReview |

✅ Prefiere estas soluciones

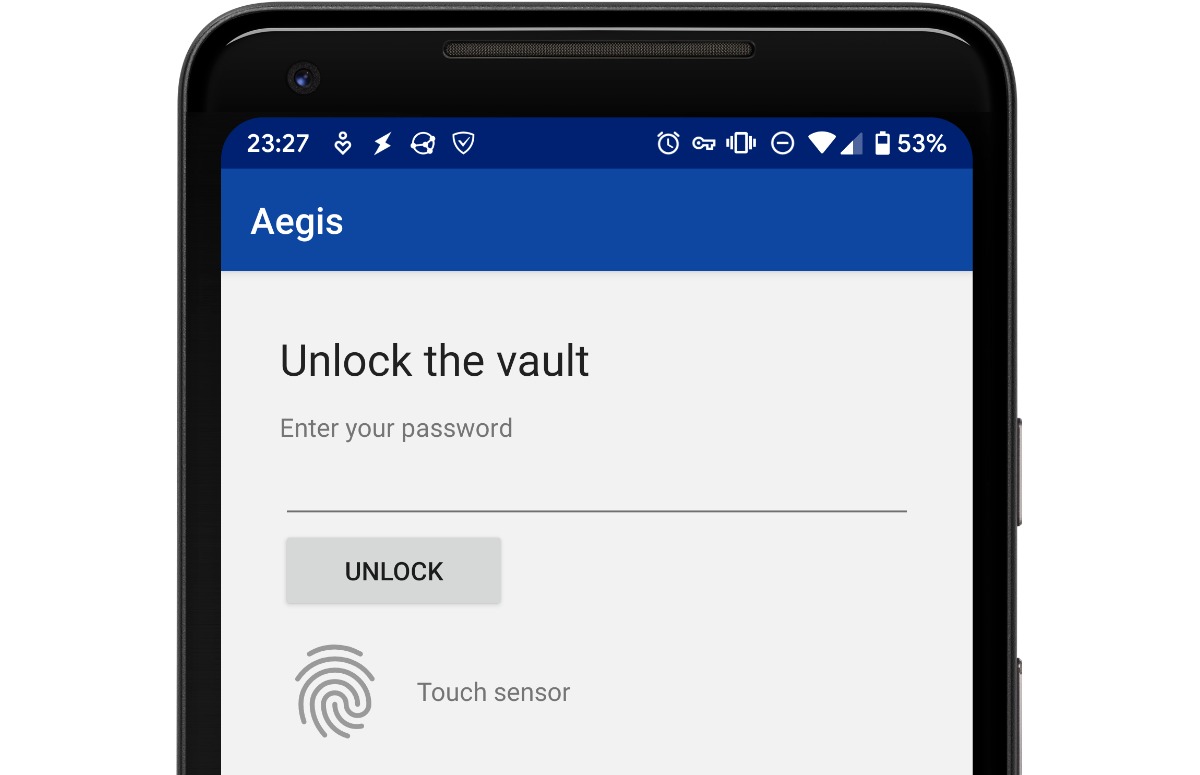

Aegis

Open-source

Aplicación gratuita, segura y de código abierto para Android para gestionar sus tokens de verificación en 2 pasos para sus servicios en línea.

AndroidF-Droid

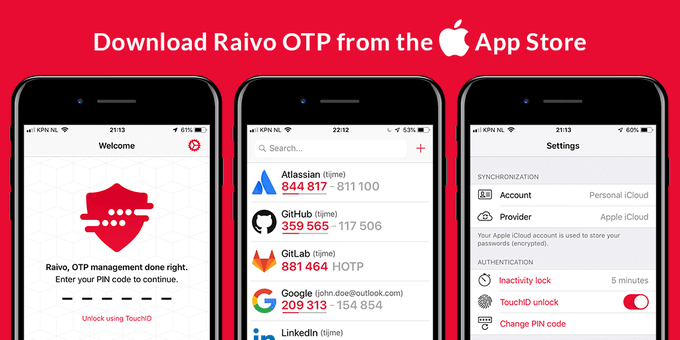

Raivo OTP

Open-source

Un autenticador multifactor nativo, open-source, ligero, no comercial y seguro que sincroniza tus contraseñas de un solo uso en todos tus dispositivos Apple.

iOS

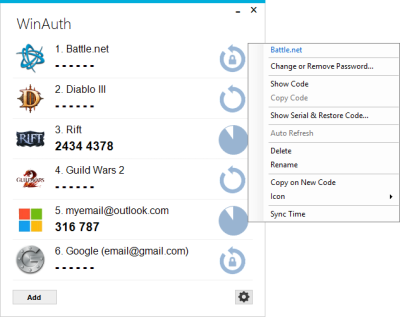

WinAuth

Open-source

Autenticador portátil de código abierto para Windows. Proporciona autenticadores RFC 6238 basados en contador o en tiempo e implementaciones comunes.

Win

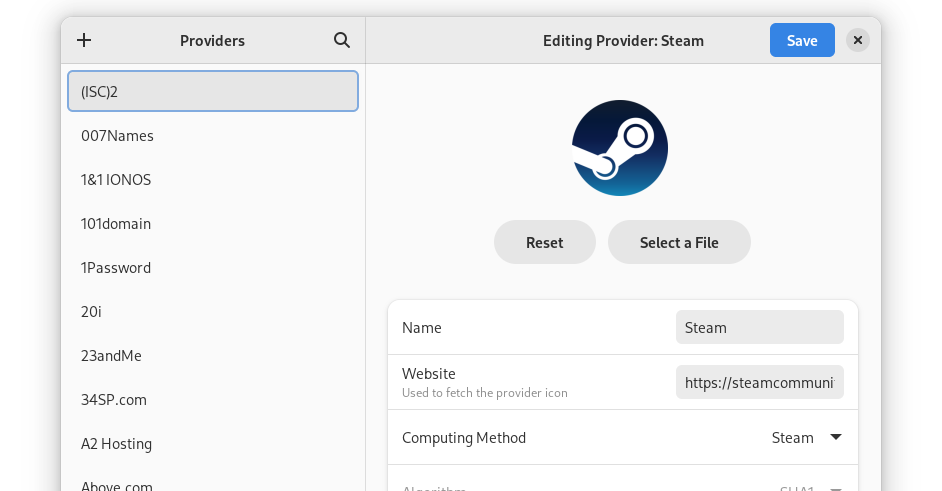

Authenticator

Open-source

Genera códigos de autenticación de dos factores. Compatible con los algoritmos SHA-1/SHA-256/SHA-512. Métodos basados en tiempo, contador y steam.

Linux